Computadores com sistemas Windows da Rússia e do Leste Europeu foram vítimas de um novo ataque de Ransomware Bad Rabbit, nesta última terça-feira (24).

Bad Rabbit como é chamado é o mais novo Malware do tipo Ransomware. Informações vindas da Kaspersky Labs a empresa explica que o malware se espalha através de um download falso instalador do Adobe Flash Player, distribuído através de sites famosos de notícias que podem ter sido invadido e publicado o falso anuncio do instalador.

O resgate pedido para quem foi vítima do ataque é de US$ 280 em Bitcoins, porém não oferece nenhuma garantia que os hackers enviarão a chave para descriptografar.

Vale lembrar que a Adobe já informou que pretende descontinuar o Adobe Flash até 2020, substituindo por outras tecnologias como HTML5.

Como medida segurança a Kaspersky sugere as seguintes ações a serem tomadas pelos usuários:

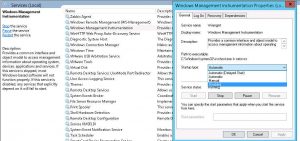

1 – Desligar WMI do Windows para evitar infecções em rede.

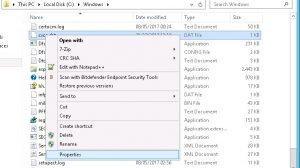

2- Criar 2 arquivos vazios infpub.dat e cscc.dat dentro do C:\Windows e remover as permissões.

Já a ESET indicou alguns domínios afetados pelo ransomware que poderá ser usado para bloquear dentro da sua rede utilizando Firewall ou Proxy

obs: lembrando de tirar os “[ ]” e substituindo “hxxp” por “http”

Inject URL: http://185.149.120[.]3/scholargoogle/

Distribution URL: hxxp://1dnscontrol[.]com/flash_install.php

List of compromised sites:

hxxp://argumentiru[.]com

hxxp://www.fontanka[.]ru

hxxp://grupovo[.]bg

hxxp://www.sinematurk[.]com

hxxp://www.aica.co[.]jp

hxxp://spbvoditel[.]ru

hxxp://argumenti[.]ru

hxxp://www.mediaport[.]ua

hxxp://blog.fontanka[.]ru

hxxp://an-crimea[.]ru

hxxp://www.t.ks[.]ua

hxxp://most-dnepr[.]info

hxxp://osvitaportal.com[.]ua

hxxp://www.otbrana[.]com

hxxp://calendar.fontanka[.]ru

hxxp://www.grupovo[.]bg

hxxp://www.pensionhotel[.]cz

hxxp://www.online812[.]ru

hxxp://www.imer[.]ro

hxxp://novayagazeta.spb[.]ru

hxxp://i24.com[.]ua

hxxp://bg.pensionhotel[.]com

hxxp://ankerch-crimea[.]ru

Segue os procedimentos realizados pela Nimbus para ações recomendas acima:

1 – desligar o WMI

pelo CMD executado com modo administrador

execute:

net stop winmgmt

sc config “winmgmt” start= disabled

ou pela interface gráfica:

2 – Criar Arquivos vazios

pelo CMD executado com modo administrador

execute:

echo “” > c:\windows\cscc.dat&&echo “” > c:\windows\infpub.dat

logo após siga os passos da tela:

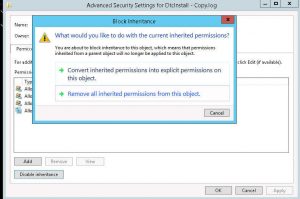

Vá em propriedades –> segurança –> avançado –> Clique em Remover Herança ou disable inheritance

tudo Pronto estará protegido contra o Malware

Vale lembrar que existem grandes possibilidades de existir um variante dele, recomendamos evitar clicar em links e Pop Up suspeitos na duvida entre no site oficial do fornecedor e baixe por lá exemplo adobe Flash.